服务公告

【核弹级漏洞预警】微软RDL服务极危远程代码执行漏洞

发布时间:2024-08-14 18:32

【核弹级漏洞预警】微软RDL服务极危远程代码执行漏洞(CVE-2024-38077)安全风险通告

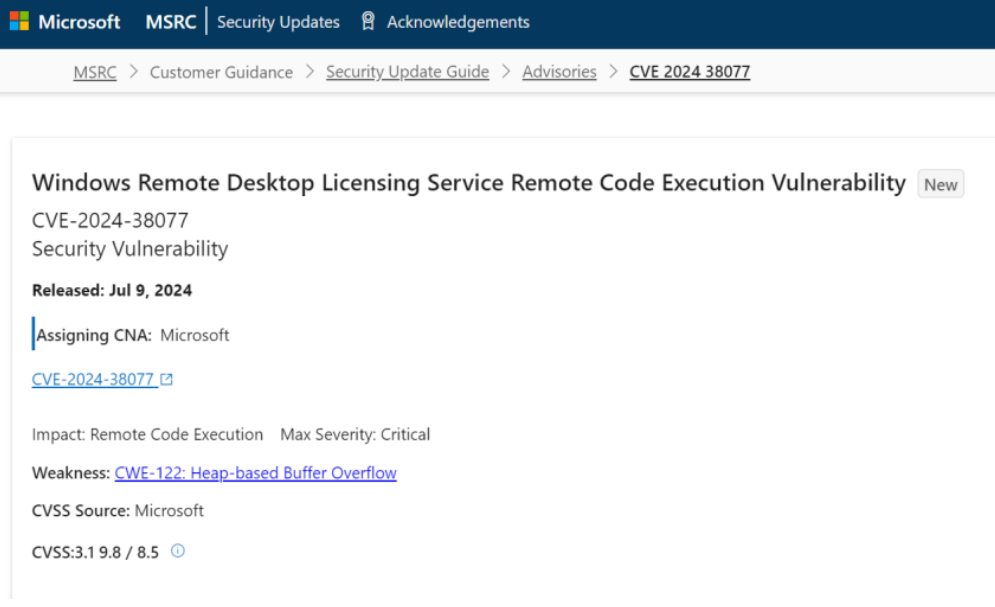

近期,微软披露最新的远程代码执行 超高危漏洞CVE-2024-38077 , CVSS评分高达9.8 ,可导致开启了远程桌面许可服务的Windwos服务器完全沦陷。漏洞影响 Windows Server 2000到Windows Server 2025 所有版本,已存在 近30年 。该漏洞 可稳定利用、可远控、可勒索、可蠕虫等 ,破坏力极大,攻击者无须任何权限即可实现远程代码执行。

这一漏洞存在于Windows远程桌面许可管理服务(RDL)中,该服务被广泛部署于开启Windows远程桌面(3389端口)的服务器,用于管理远程桌面连接许可。 攻击者无需任何前置条件,无需用户交互(零点击)便可直接获取服务器最高权限,执行任意操作。

一旦漏洞被恶意攻击者或APT组织利用,将快速蔓延,或波及全球所有使用微软服务器的用户。这是自“ 永恒之蓝 ”后, Windows首次出现影响全版本且能高稳定利用的认证前RCE漏洞 。建议尽快通过官网公告更新安全补丁。

漏洞详情

漏洞名称:CVE-2024-38077

漏洞类型:远程代码执行

影响范围:开启Windows Remote Desktop Licensing(RDL)Service 的Windows服务器影响版本:Windows Server 2000 - Windows Server 2025

综合评价: <利用难度>:容易 <威胁等级>:严重

官方解决方案:微软官方已发布补丁公告

影响范围

Windows Server 2012 R2 (Server Core installation)

Windows Server 2012 R2

Windows Server 2012 (Server Core installation)

Windows Server 2012

Windows Server 2008 R2 for x64-based Systems Service Pack 1 (Server Core installation)

Windows Server 2008 R2 for x64-based Systems Service Pack 1 (Server Core installation)

Windows Server 2008 R2 for x64-based Systems Service Pack 1

Windows Server 2008 R2 for x64-based Systems Service Pack 1

Windows Server 2008 for x64-based Systems Service Pack 2 (Server Core installation)

Windows Server 2008 for x64-based Systems Service Pack 2 (Server Core installation)

Windows Server 2008 for x64-based Systems Service Pack 2

Windows Server 2008 for x64-based Systems Service Pack 2

Windows Server 2008 for 32-bit Systems Service Pack 2 (Server Core installation)

Windows Server 2008 for 32-bit Systems Service Pack 2 (Server Core installation)

Windows Server 2008 for 32-bit Systems Service Pack 2

Windows Server 2008 for 32-bit Systems Service Pack 2

Windows Server 2016 (Server Core installation)

Windows Server 2016

Windows Server 2022, 23H2 Edition (Server Core installation)

Windows Server 2022 (Server Core installation)

Windows Server 2022

Windows Server 2019 (Server Core installation)

Windows Server 2019

处置建议

采用以下官方解决方案及缓解方案来防护此漏洞:

Windows自动更新

Windows系统默认启用 Microsoft Update,当检测到可用更新时,将会自动下载更新并在下一次启动时安装。还可通过以下步骤快速安装更新:

1、点击“开始菜单”或按Windows快捷键,点击进入“设置”

2、选择“更新和安全”,进入“Windows更新”(Windows Server 2012以及Windows Server 2012 R2可通过控制面板进入“Windows更新”,步骤为“控制面板”-> “系统和安全”->“Windows更新”)

3、选择“检查更新”,等待系统将自动检查并下载可用更新

4、重启计算机,安装更新

系统重新启动后,可通过进入“Windows更新”->“查看更新历史记录”查看是否成功安装了更新。对于没有成功安装的更新,可以点击该更新名称进入微软官方更新描述链接,点击最新的SSU名称并在新链接中点击“Microsoft 更新目录”,然后在新链接中选择适用于目标系统的补丁进行下载并安装。

手动安装补丁

另外,对于不能自动更新的系统版本,可参考以下链接下适用于该系统的补丁并安装:

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-38077

鉴于相关漏洞的危险程度和影响范围,且相关利用证明、验证代码都已经被公开,可能很快会有大规模攻击和扫描的出现,大网数据强烈建议相关用户尽快对系统进行更新。

上一篇: 2025元旦安排通知

下一篇: 五一劳动节放假安排